so编辑器是一款专为ELF/ARM架构动态链接库(so文件)设计的专业级反汇编与分析工具,它集成了文件加载、结构解析、反汇编查看、函数定位、指令编辑与条件搜索等核心功能于一体,为Android开发工程师、逆向安全研究员以及底层软件调试人员提供一个高效、精准、完全免费的本地化分析环境,无需网络连接与用户注册,即可实现对so文件底层逻辑的深度探查与可控修改。

so编辑器软件特色介绍

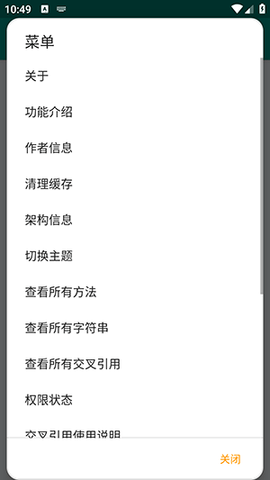

so编辑器的核心特色在于其针对特定文件格式与处理器架构的深度优化,以及完全免费、无干扰的纯净体验。其首要特色是彻底免费与开源精神。软件所有功能模块,从基础的十六进制查看,到高级的指令修补,均向用户无条件开放,不存在任何功能限制、试用期、内购项目或广告弹窗。这种模式降低了技术门槛,使得个人开发者、学生以及安全爱好者都能无负担地获取专业级工具,促进了知识的传播与技术的实践。

其架构针对性优化构成了专业性的基石。软件并非通用二进制查看器,而是专门针对Unix/Linux系统下广泛使用的ELF(可执行与可链接格式)文件,特别是ARM指令集架构的共享对象文件(.so)进行了深度适配。它在解析ELF文件头、程序头表、节区头表以及动态链接信息时,能遵循严格的标准,提供比通用工具更准确、更详细的结构信息,减少了误解析的可能性,为后续的分析工作奠定了可靠的数据基础。

第三大特色是核心工作流的无缝集成。软件将逆向工程中的关键步骤——静态分析(查看结构与数据)、反汇编(将机器码转换为可读的汇编指令)、符号(函数)分析以及动态修改——整合在一个连贯的界面逻辑中。用户无需在多个独立工具间切换,即可完成从文件载入到最终修改的完整闭环,极大地提升了分析效率,尤其适合进行快速的代码审计、漏洞挖掘或教学演示。

其设计强调了即开即用的便捷性与低资源消耗。软件采用本地化运行模式,无需复杂的账户注册或在线验证,用户下载后可直接投入工作。其代码经过优化,软件本体体积小巧,在加载大型so文件时也能保持流畅的响应速度,对系统内存和CPU的占用率较低,即使在配置普通的开发机器上也能稳定运行,确保了分析过程的专注与高效。

so编辑器软件功能

so编辑器的功能设计紧密围绕so文件分析的实战需求,每一项功能都解决逆向分析中的具体痛点。

1. 完整的ELF结构解析与十六进制视图: 这是分析的起点。软件不仅能以十六进制/ASCII双模式显示文件的原始字节,解决查看原始数据的基本需求,更能自动解析并可视化ELF文件的复杂结构。对于开发者而言,手动解析ELF头、计算节区偏移是繁琐且易错的。本工具自动完成这些工作,清晰展示文件类型、机器架构、入口点、节区大小与位置等信息,使用户能快速把握文件全局布局,痛点在于将晦涩的二进制结构转化为直观的信息,节省了大量手动计算和查阅标准文档的时间。

2. 精准的反汇编与函数分析: 这是核心分析能力。软件能够将指定代码节区(如.text节)的机器指令反汇编为ARM汇编语言。更深层的功能在于它与ELF符号表的协同:软件能够解析出so文件中的函数符号(包括动态符号表),并建立函数名与地址的映射。通过函数名直接搜索并跳转到对应的反汇编代码块,解决了在数以万计指令中人工寻找特定功能函数的巨大痛点。这对于分析第三方库的API调用、定位关键算法或安全漏洞入口至关重要。

3. 指令级别的编辑与修补能力: 这是从分析走向干预的关键。软件允许用户直接对反汇编视图中的指令进行修改,更改操作码、操作数,或替换整条指令。修改后,软件会同步更新底层的十六进制数据。此功能解决了静态打补丁的痛点。安全研究员可以绕过某个许可检查(将条件跳转BNE改为无条件跳转B),开发者可以临时修复某个bug,或教学者可以直观演示指令执行流的变化。它避免了需要重新编译源码或使用更复杂动态调试工具的麻烦,提供了快速的二进制修改方案。

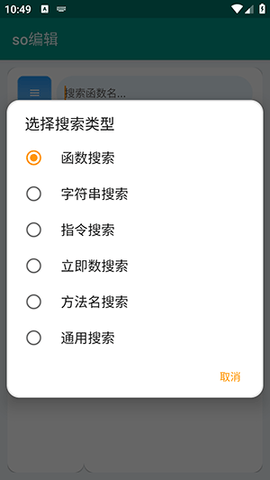

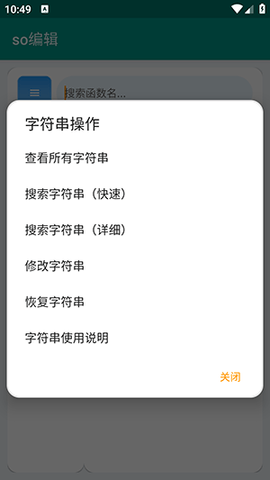

4. 高级搜索与数据定位: 除了按函数名搜索,软件通常提供强大的条件搜索功能。在全文件范围内搜索特定的字节序列、ASCII或Unicode字符串。这对于逆向工程极具价值,快速定位所有硬编码的URL、密钥字符串、特定的错误信息或独特的字节模式(如加密算法的S盒)。痛点在于,在大型二进制文件中,肉眼查找这些分散的数据如同大海捞针,此功能能系统性地扫描并定位所有匹配项,极大提升了字符串引用分析和关键数据发现的效率。

5. 修改保存与完整性管理: 软件提供对修改后文件的保存功能,并会处理相关的ELF结构校验和(如需要)。这解决了修改后如何生成有效文件的最终痛点。它确保了编辑后的so文件在结构上仍然是合法的ELF文件,能够被系统加载或用于进一步测试,完成了从分析、编辑到产出的完整工具链。

未来前景

从技术演进趋势来看,类似so编辑器的专项二进制分析工具,其发展潜力与移动安全、物联网安全及系统底层优化的需求增长紧密相连。未来,其技术路径可能向以下几个维度深化与扩展:

对新型指令集与文件格式的扩展支持是必然方向。随着ARM64(AArch64)架构全面普及,以及RISC-V等开源架构的崛起,工具需要持续更新其反汇编引擎,以支持更多指令集和扩展指令。对ELF格式变体(如Android特有的打包格式)或与其他格式(如DWARF调试信息)的融合解析,将能提供更丰富的上下文信息,如变量名、数据结构等,使逆向分析从盲分析向半符号化分析演进。

智能化与自动化分析功能的集成将成为差异化优势。未来版本可能引入简单的模式识别算法,用于自动识别常见的加密算法、压缩例程或协议处理代码块;或者集成基础的数据流分析,追踪特定寄存器或变量的传播路径。这些功能可以将分析师从大量重复的初步模式识别工作中解放出来,聚焦于更复杂的逻辑推理。

再次,与动态调试和模糊测试工具的联动潜力巨大。工具侧重于静态分析,未来可以通过定义接口或插件系统,与GDB、Frida等动态调试框架,或AFL等模糊测试工具进行联动。将静态分析识别的函数边界和输入点信息提供给模糊测试器,实现更精准的测试用例生成,形成静态定位,动态验证的混合分析工作流。

协作与知识共享功能可能成为社区化发展的重点。增加注释批注功能,允许用户在特定地址或函数处添加分析笔记;或支持将分析会话(如函数重命名、结构体定义)导出为通用项目文件,便于团队协作和知识积累。这将使工具从一个孤立的分析器,进化为一个可积累、可传承的逆向工程知识管理平台。

so编辑器以其精准的架构支持、免费开放的策略和高效集成的功能,在当前移动与嵌入式安全领域已占据一席之地。随着底层软件生态的不断复杂化和安全需求的日益迫切,持续深化其分析精度、扩展应用场景并拥抱智能化辅助,将是其保持生命力并服务于更广泛技术社区的关键。对于用户而言,掌握并善用此类工具,不仅是完成当前任务的保障,更是构建其底层软件分析与安全研究核心能力的重要一环。